Stories

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

كشفتها روسيا منذ سنوات.. مختبرات بيولوجية أمريكية في أوكرانيا ضمن ملفات إبستين وواشنطن تفتح تحقيقا

![كشفتها روسيا منذ سنوات.. مختبرات بيولوجية أمريكية في أوكرانيا ضمن ملفات إبستين وواشنطن تفتح تحقيقا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بيسكوف: نظام كييف "ألقى أوكرانيا في الكارثة" ولاذ بالصمت إزاء المأساة

![بيسكوف: نظام كييف "ألقى أوكرانيا في الكارثة" ولاذ بالصمت إزاء المأساة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هجوم أوكراني على منطقة قريبة من محطة زابوروجيه الكهروذرية يسفر عن إصابات

![هجوم أوكراني على منطقة قريبة من محطة زابوروجيه الكهروذرية يسفر عن إصابات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس ليتوانيا يطالب بإسقاط المسيرات الجوية الأوكرانية إذا تسللت عبر بلاده

![رئيس ليتوانيا يطالب بإسقاط المسيرات الجوية الأوكرانية إذا تسللت عبر بلاده]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المستشار ميرتس: أوروبا ستختار بنفسها وسيطا للحوار مع روسيا

![المستشار ميرتس: أوروبا ستختار بنفسها وسيطا للحوار مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مراكز الاتصال الأوكرانية أداة نهب تحت إشراف كييف

![مراكز الاتصال الأوكرانية أداة نهب تحت إشراف كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكرملين: أوروبا تشارك فعليا في النزاع الأوكراني

![الكرملين: أوروبا تشارك فعليا في النزاع الأوكراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوليانسكي: الغرب يفسر إنسانية روسيا في أوكرانيا على أنها ضعف

![بوليانسكي: الغرب يفسر إنسانية روسيا في أوكرانيا على أنها ضعف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ناريشكين: في حال فشلت الدبلوماسية لتسوية النزاع في أوكرانيا فإن روسيا ستقوم بذلك بالوسائل العسكرية

![ناريشكين: في حال فشلت الدبلوماسية لتسوية النزاع في أوكرانيا فإن روسيا ستقوم بذلك بالوسائل العسكرية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: استهداف مواقع مرتبطة بالجيش الأوكراني بصواريخ فرط صوتية وتحرير بلدة في دونيتسك

![الدفاع الروسية: استهداف مواقع مرتبطة بالجيش الأوكراني بصواريخ فرط صوتية وتحرير بلدة في دونيتسك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شويغو: السلام المستدام في أوكرانيا لن يتحقق إلا بمعالجة الأسباب الجذرية للنزاع

![شويغو: السلام المستدام في أوكرانيا لن يتحقق إلا بمعالجة الأسباب الجذرية للنزاع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. اعتقال مواطنين من القرم زودا أوكرانيا بمعلومات عسكرية سرية

![روسيا.. اعتقال مواطنين من القرم زودا أوكرانيا بمعلومات عسكرية سرية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الخارجية الروسية: زيارات ويتكوف وكوشنر إلى موسكو صريحة ومفيدة

![الخارجية الروسية: زيارات ويتكوف وكوشنر إلى موسكو صريحة ومفيدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

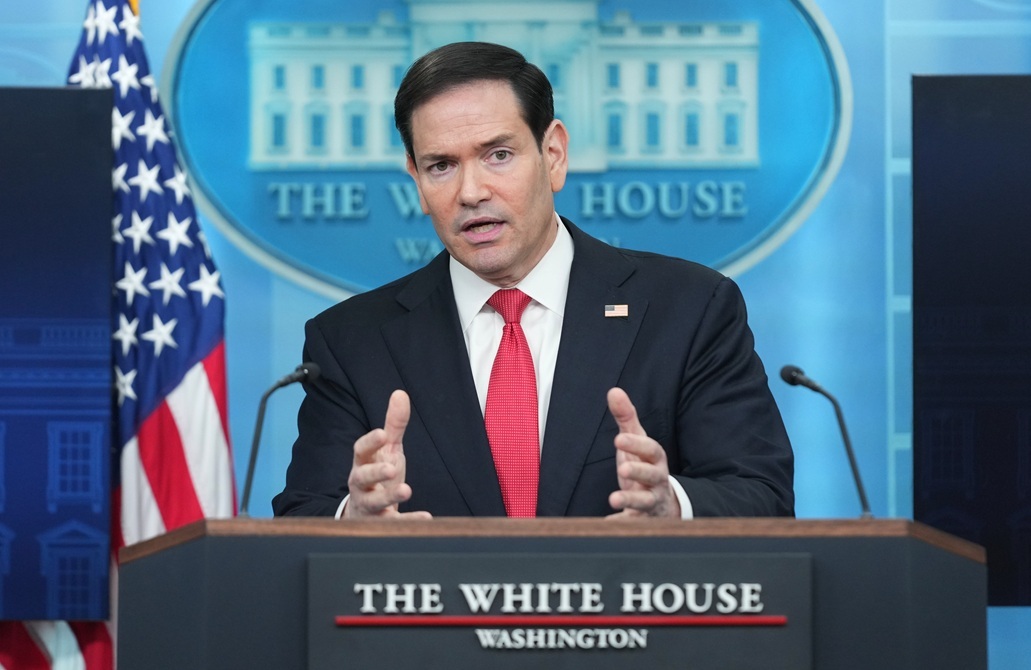

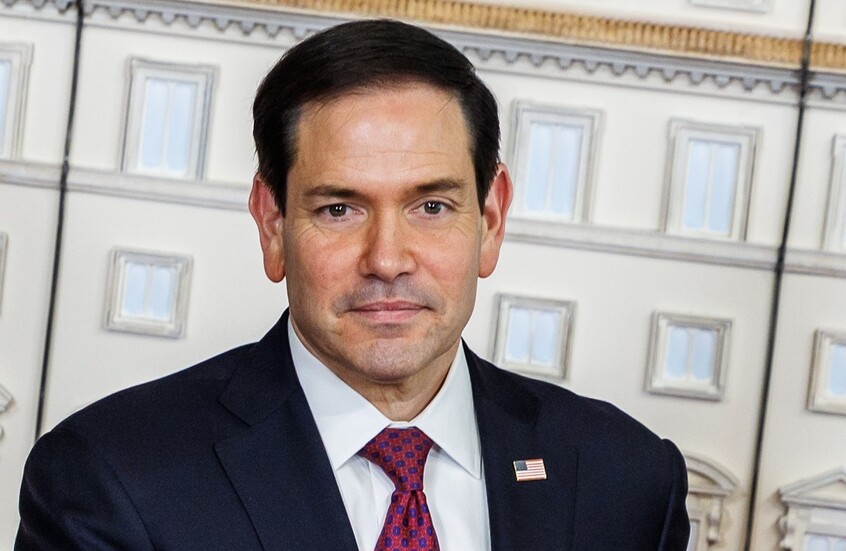

روبيو: مستعدون لمواصلة وساطتنا في التسوية الأوكرانية ولا نمانع دخول آخرين على الخط

![روبيو: مستعدون لمواصلة وساطتنا في التسوية الأوكرانية ولا نمانع دخول آخرين على الخط]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

الجيش الإسرائيلي: اعترضنا صواريخ أطلقت من جنوب لبنان باتجاه الشمال

![الجيش الإسرائيلي: اعترضنا صواريخ أطلقت من جنوب لبنان باتجاه الشمال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مراسلة RT: إسرائيل تقصف مناطق في جنوب لبنان بالفوسفوري (فيديو)

![مراسلة RT: إسرائيل تقصف مناطق في جنوب لبنان بالفوسفوري (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حزب الله: السلطة مستمرة بتأرجحها الانحداري أمام غطرسة إسرائيل

![حزب الله: السلطة مستمرة بتأرجحها الانحداري أمام غطرسة إسرائيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الدفاع الإسرائيلي: علينا إتمام المهمة في لبنان ونتعامل مع خطر الطائرات المسيرة

![وزير الدفاع الإسرائيلي: علينا إتمام المهمة في لبنان ونتعامل مع خطر الطائرات المسيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نزوح عشرات العائلات من البقاع الغربي وجنوب لبنان عقب التهديدات الإسرائيلية

#اسأل_أكثر #Question_MoreRT STORIES

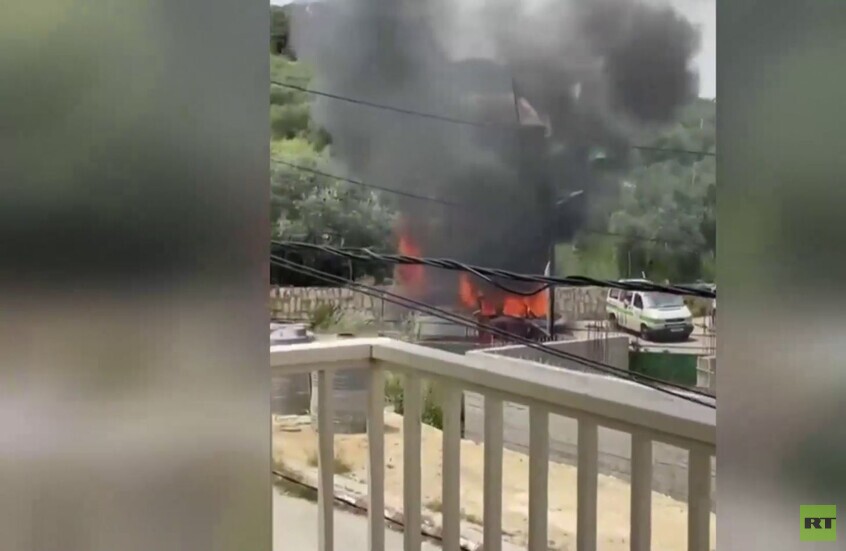

فيديو يوثق حجم الدمار جراء غارة إسرائيلية في بلدة تفاحتا

#اسأل_أكثر #Question_MoreRT STORIES

بالفيديو.. غارة جوية إسرائيلية تستهدف بلدة القصيبة

#اسأل_أكثر #Question_MoreRT STORIES

قتلى بغارات في جنوب لبنان والجيش الإسرائيلي يستهدف البقاع قبيل بدء مفاوضات واشنطن

![قتلى بغارات في جنوب لبنان والجيش الإسرائيلي يستهدف البقاع قبيل بدء مفاوضات واشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بري: لا نقبل بأقل من انسحاب إسرائيل وعودة الأهالي في مفاوضات اليوم بواشنطن

![بري: لا نقبل بأقل من انسحاب إسرائيل وعودة الأهالي في مفاوضات اليوم بواشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اليونيسف: مقتل وإصابة 59 طفلا على الأقل في لبنان خلال الأسبوع الماضي رغم وقف النار

![اليونيسف: مقتل وإصابة 59 طفلا على الأقل في لبنان خلال الأسبوع الماضي رغم وقف النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

ديشان يعلن عن القائمة النهائية لمنتخب فرنسا في كأس العالم 2026

![ديشان يعلن عن القائمة النهائية لمنتخب فرنسا في كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المهاجم المصري حمزة عبد الكريم يقود برشلونة لنصف نهائي كأس الأبطال للشباب

![المهاجم المصري حمزة عبد الكريم يقود برشلونة لنصف نهائي كأس الأبطال للشباب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لرفعه علم فلسطين.. وزير الدفاع الإسرائيلي يهاجم لامين جمال ويتقدم بطلب لنادي برشلونة

![لرفعه علم فلسطين.. وزير الدفاع الإسرائيلي يهاجم لامين جمال ويتقدم بطلب لنادي برشلونة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الهلال السوداني يصبح أول فريق في العالم يفوز بلقب الدوري في 3 دول مختلفة

![الهلال السوداني يصبح أول فريق في العالم يفوز بلقب الدوري في 3 دول مختلفة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مدرب ليفربول يزف خبرا سارا لمشجعي صلاح

![مدرب ليفربول يزف خبرا سارا لمشجعي صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أنشيلوتي ينفي اعتماده على الجوانب الشخصية فقط في التدريب ويوضح موقف نيمار من المشاركة في كأس العالم

![أنشيلوتي ينفي اعتماده على الجوانب الشخصية فقط في التدريب ويوضح موقف نيمار من المشاركة في كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد أشهر من التكهنات.. سلوت يحسم مستقبله مع ليفربول

![بعد أشهر من التكهنات.. سلوت يحسم مستقبله مع ليفربول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ميسي يقود إنتر ميامي لفوز مثير على سينسيناتي

![ميسي يقود إنتر ميامي لفوز مثير على سينسيناتي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مونديال 2026 يواجه أول أزمة دبلوماسية بسبب إيران

![مونديال 2026 يواجه أول أزمة دبلوماسية بسبب إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لأول مرة في كأس العالم.."فيفا" يفاجئ العالم بعرض فني تاريخي

![لأول مرة في كأس العالم.."فيفا" يفاجئ العالم بعرض فني تاريخي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صدام محتمل.. هل نشهد قمة تاريخية بين ميسي ورونالدو في كأس العالم 2026؟

#اسأل_أكثر #Question_MoreRT STORIES

أزمة جديدة تضرب "فيفا".. تحقيق أمريكي في تذاكر مونديال 2026

![أزمة جديدة تضرب "فيفا".. تحقيق أمريكي في تذاكر مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مفاجأة في مدريد.. ريال يجهز بديلا غير متوقع لمورينيو

![مفاجأة في مدريد.. ريال يجهز بديلا غير متوقع لمورينيو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعفاء جماهير 5 منتخبات عربية وإفريقية من شرط مالي مثير للجدل قبل مونديال 2026

![إعفاء جماهير 5 منتخبات عربية وإفريقية من شرط مالي مثير للجدل قبل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

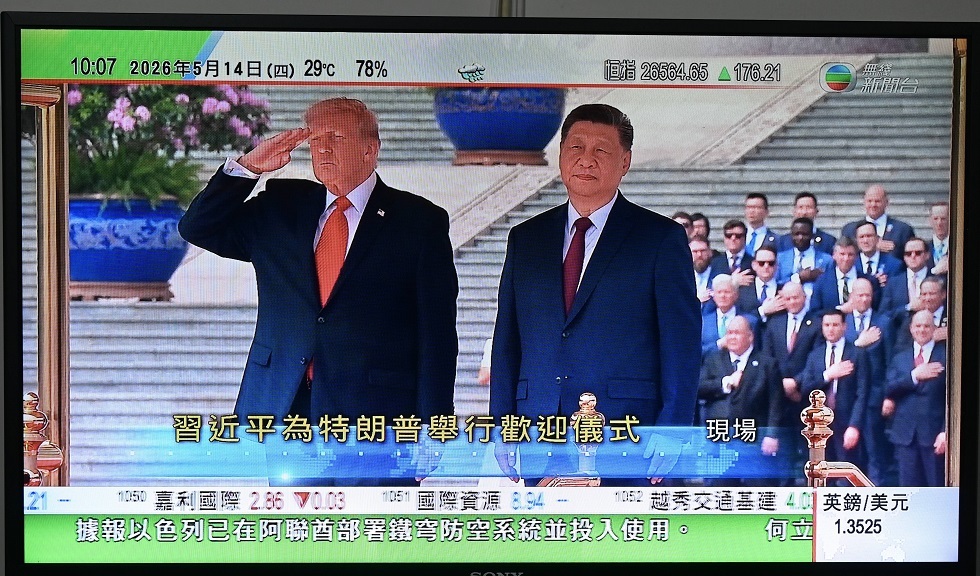

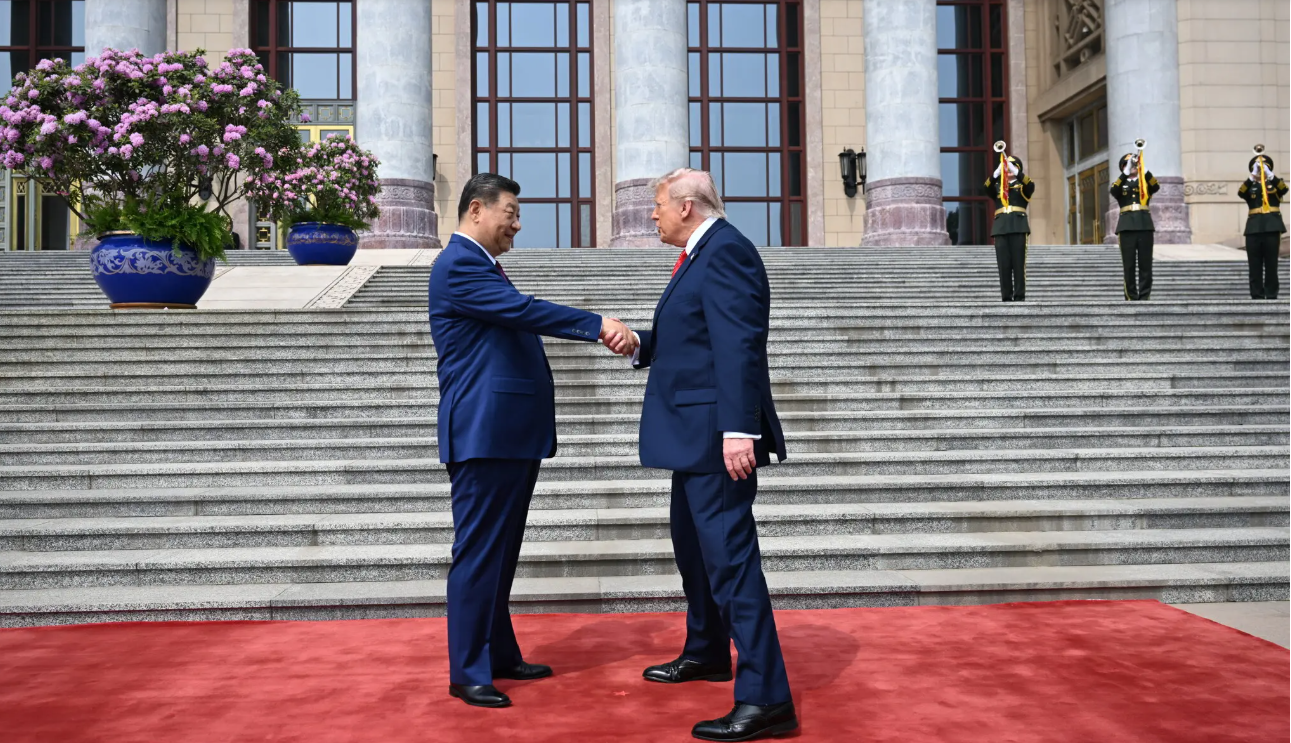

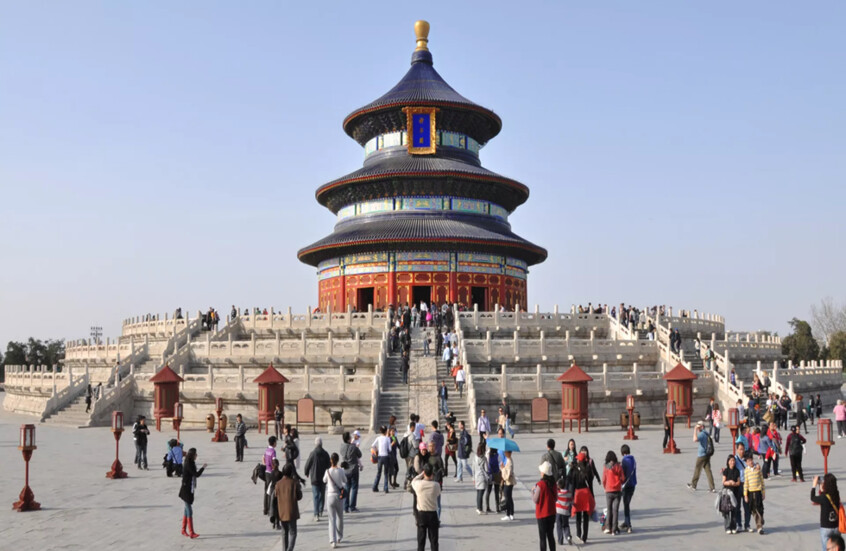

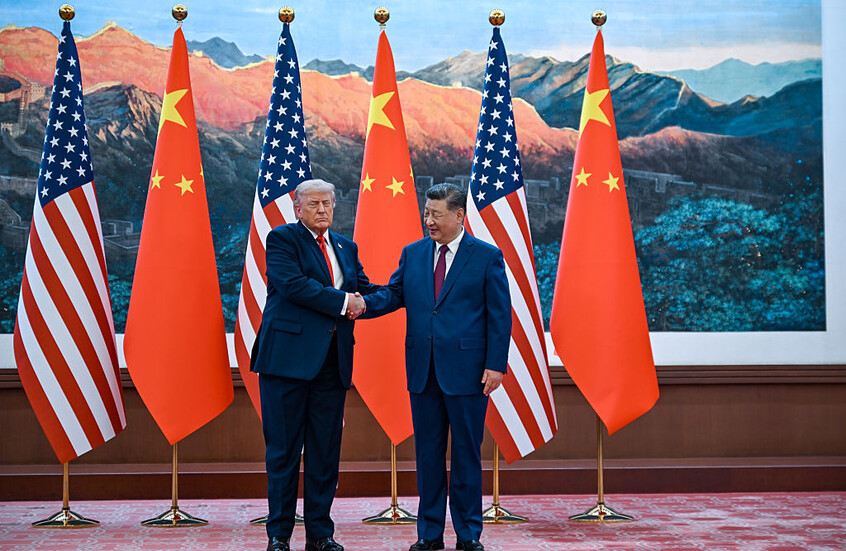

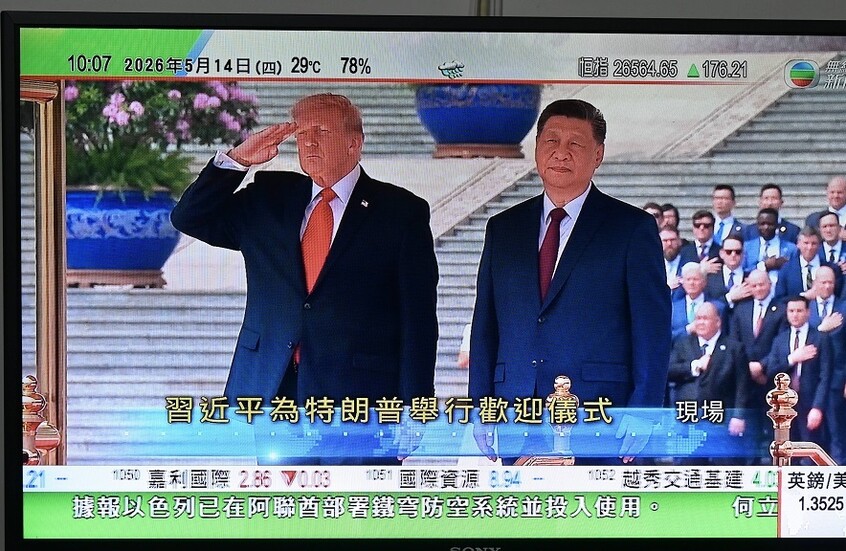

![زيارة ترامب إلى الصين]()

زيارة ترامب إلى الصين

RT STORIES

روبيو: السياسة الأمريكية لم تتغير واستيلاء الصين على تايوان بالقوة سيكون خطأ مروعا

![روبيو: السياسة الأمريكية لم تتغير واستيلاء الصين على تايوان بالقوة سيكون خطأ مروعا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شي جين بينغ مرحبا بترامب: "التجديد الصيني وMAGA يسيران يدا بيد"

![شي جين بينغ مرحبا بترامب: "التجديد الصيني وMAGA يسيران يدا بيد"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

البيت الأبيض: ترامب وشي يتفقان على إبقاء هرمز مفتوحا ومنع إيران من امتلاك السلاح النووي

![البيت الأبيض: ترامب وشي يتفقان على إبقاء هرمز مفتوحا ومنع إيران من امتلاك السلاح النووي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: المحادثات مع شي جين بينغ سارت بشكل "ممتاز"

![ترامب: المحادثات مع شي جين بينغ سارت بشكل "ممتاز"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وفد أمريكي رفيع من رجال الأعمال يرافق ترامب في زيارته إلى الصين وبكين ترحب

![وفد أمريكي رفيع من رجال الأعمال يرافق ترامب في زيارته إلى الصين وبكين ترحب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روبيو: نترقب تحركا صينيا في مجلس الأمن بشأن مشروع قرار هرمز

![روبيو: نترقب تحركا صينيا في مجلس الأمن بشأن مشروع قرار هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بدء مباحثات القمة بين الرئيسين الصيني والأمريكي في قاعة الشعب الكبرى في بكين

![بدء مباحثات القمة بين الرئيسين الصيني والأمريكي في قاعة الشعب الكبرى في بكين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روبيو: لسنا بصدد احتواء الصين ولكن لا ينبغي أن يصاحب صعودها سقوطنا

![روبيو: لسنا بصدد احتواء الصين ولكن لا ينبغي أن يصاحب صعودها سقوطنا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![زيارة ترامب إلى الصين]() زيارة ترامب إلى الصين

زيارة ترامب إلى الصين

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

كاتس: مهمتنا في إيران لم تنتهِ ونستعد للعودة إلى الهجوم قريبا إذا لزم الأمر

![كاتس: مهمتنا في إيران لم تنتهِ ونستعد للعودة إلى الهجوم قريبا إذا لزم الأمر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

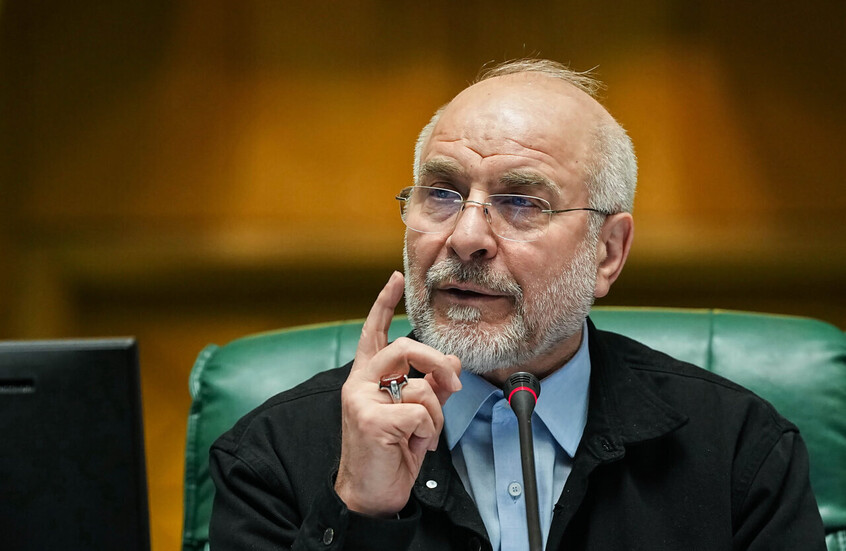

باقري كني: الحرب على إيران هي بداية الهجوم على الجنوب العالمي وتهدف لمنع نهوض آسيا

![باقري كني: الحرب على إيران هي بداية الهجوم على الجنوب العالمي وتهدف لمنع نهوض آسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وكالة "فارس": بدء عبور السفن الصينية عبر مضيق هرمز منذ الليلة الماضية

![وكالة "فارس": بدء عبور السفن الصينية عبر مضيق هرمز منذ الليلة الماضية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤولون إسرائيليون: سنرفع حالة التأهب القصوى تحسبا لقرار ترامب استئناف الحرب

![مسؤولون إسرائيليون: سنرفع حالة التأهب القصوى تحسبا لقرار ترامب استئناف الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تدافع عن احتجاز ناقلات نفط أمريكية: "أحكام قضائية مشروعة"

![إيران تدافع عن احتجاز ناقلات نفط أمريكية: "أحكام قضائية مشروعة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

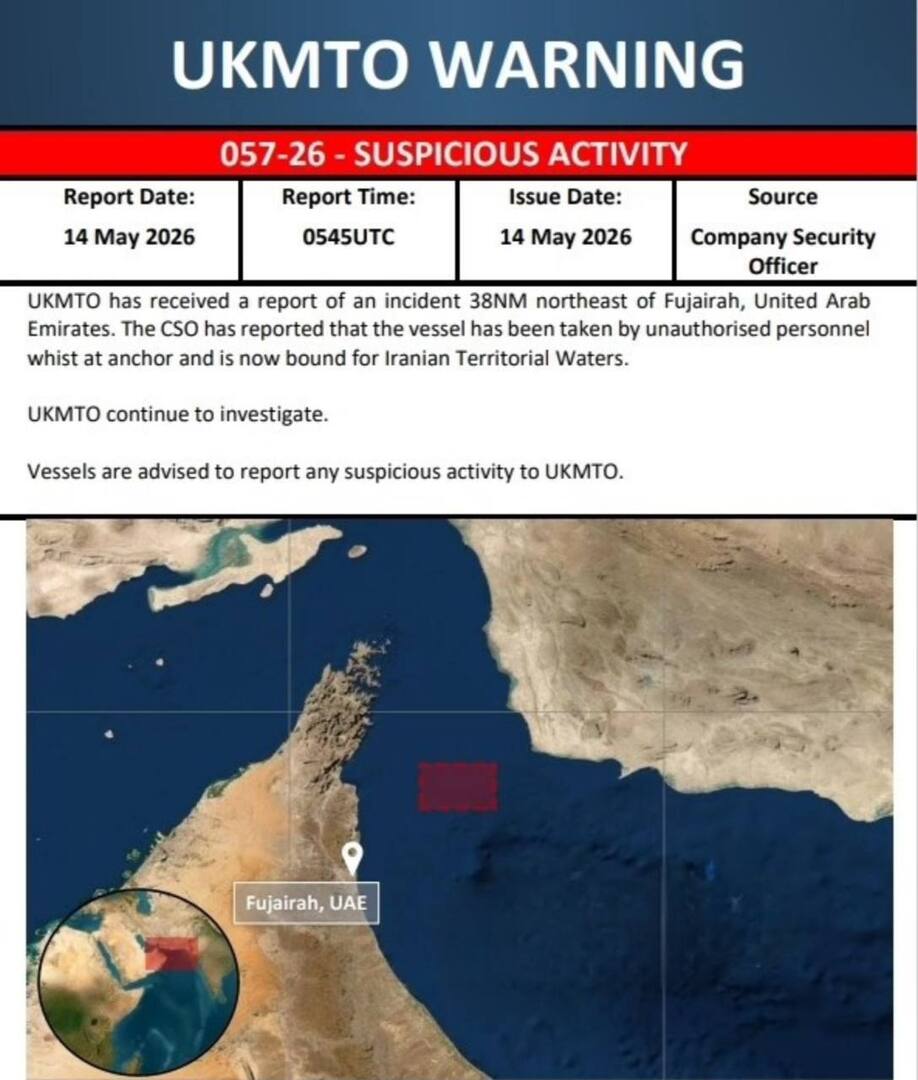

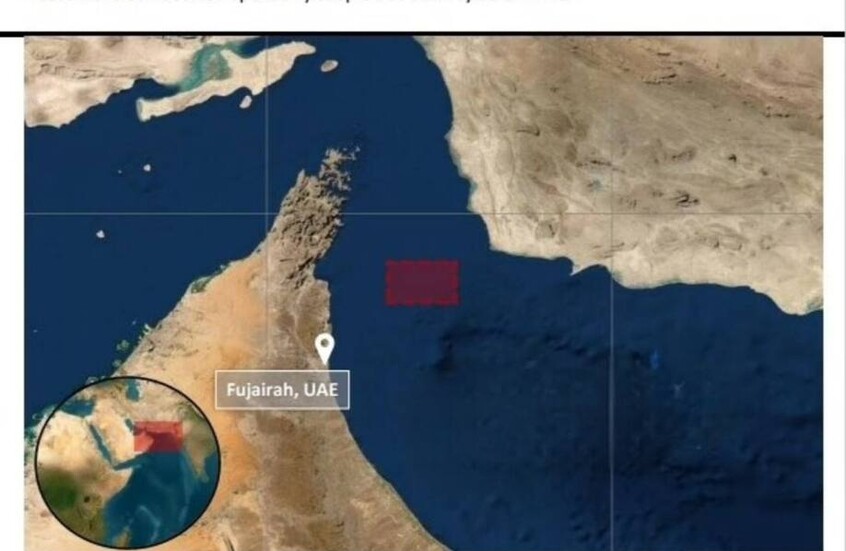

UKMTO: الاستيلاء على سفينة قبالة الفجيرة وتتجه نحو المياه الإيرانية

![UKMTO: الاستيلاء على سفينة قبالة الفجيرة وتتجه نحو المياه الإيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عراقجي من "بريكس": لا حل عسكريا لإيران.. وشعبنا مسالم لكنه لا يقهر

![عراقجي من "بريكس": لا حل عسكريا لإيران.. وشعبنا مسالم لكنه لا يقهر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"فانس يهدد وقاليباف يصمد".. إيران تكشف خفايا المفاوضات الأمريكية الفاشلة

!["فانس يهدد وقاليباف يصمد".. إيران تكشف خفايا المفاوضات الأمريكية الفاشلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

طهران تتهم واشنطن باستغلال مجلس الأمن لتوفير غطاء سياسي لإجراءاتها "غير القانونية"

![طهران تتهم واشنطن باستغلال مجلس الأمن لتوفير غطاء سياسي لإجراءاتها "غير القانونية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كوريا الجنوبية ترسل فريق تحقيق إلى دبي وتستبعد تورط غير إيران باستهداف السفينة "نامو"

![كوريا الجنوبية ترسل فريق تحقيق إلى دبي وتستبعد تورط غير إيران باستهداف السفينة "نامو"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوباما يدافع عن الاتفاق النووي: "لم نضطر لقتل الناس أو إغلاق هرمز"

![أوباما يدافع عن الاتفاق النووي: "لم نضطر لقتل الناس أو إغلاق هرمز"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

الملاكمة العالمية على موعد مع ليلة استثنائية في المكسيك

RT STORIES

الملاكمة العالمية على موعد مع ليلة استثنائية في المكسيك

#اسأل_أكثر #Question_More

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

إقرأ المزيد

تحذير أمني: ثغرة في التعرف على الوجه تهدد هواتف ذكية واسعة الانتشار

حذّرت منظمة Which؟ من ثغرة أمنية واسعة في أنظمة التعرف على الوجه في عدد كبير من الهواتف الذكية، بعد أن أظهرت اختبارات أن هذه التقنية يمكن خداعها بسهولة باستخدام صور مطبوعة.

التعليقات